Win32缓冲区溢出-SEH溢出和Egghunters

0x00 前言这是一篇翻译的文章,出自https://m0chan.github.io/2019/08/21/Win32-Buffer-Overflow-SEH.html,本作者只做翻译工作,版权为原作者所有,如有侵权,请联系删除。

0x01 介绍1.1 异常处理程序101在从漏洞利用的角度出发 ...

我的漏洞库(不断跟新中)

0x00 前言为了积累在工作中碰到的一些漏洞以及在一些文章中看到的一些漏洞,决定采用文本的方式记录下来,一来方便自己查看,二来也可以方便自己以后写报告。

0x01 web漏洞1.1 SSRF1.1.1 漏洞描述1.1.2 风险分析1.1.3 风险等级1.1.4 修复建议1.2 CSRF1.2. ...

使用telegram搭建一个rss订阅机器人

0x00 前言一直想打造一个可以订阅一些好的博客或者网站直接的东西,但是很多免费的RSS阅读器广告特别多,所以就很少打开了,今天看到一篇文章说可以利用telegram+vps搭建一个RSS订阅的机器人,一下子吸引了我,今天就把这个技能分享给大家

0x01 前期准备

环境准备:

一个vps:Ub ...

phpstudy后门检测及利用

0x00 前言前几天爆出了PHPstudy被黑客入侵,导致安装包被植入后门,所有下载该工具的人,都有可能被人直接远程控制。今天来给大家直接演示批量扫描存在PHPstudy后门的主机,然后对存在后门的主机直接getshell。

0x01 前期准备

【环境需求】

kali Linux渗透测试系统

s ...

burpsuite常用插件推荐与使用(不断跟新中)

0x00 前言做安全的人都知道,burpsuite是安全从业者必须要会使用的神器,之所以称之为神器,是因为他不仅功能强大,好用,界面美观,还有丰富的插件拓展功能,支持python和java写的插件,用户可以在插件商城中去安装,有代码编写能力的,还可以自己编写插件。

0x01 Active Sc ...

9元钱搭建一个自己的VPN

0x00 前言科学上网。。。。此处省略一万字

0x01 需求分析

1.一个Linux系统的vps

2.v2ray脚本

3.v2ray客户端

0x02 购买VPS购买地址:传送门,选择第四项,经济实惠的Linux

然后拉到最底下,选择KVM VPS,注意,这里不要选open VZ的VPS,因为 ...

使用burpsuite抓取Google的数据包

0x00 前言我们在测试的过程中,可能会碰到必须需要挂VPN代理才能访问的网站,但是挂了VPN以后,就不能继续设置代理抓包了,最近有一个朋友帮助我解决了这一问题。下面来给大家讲讲其中的原理和操作方法。

0x01 需要的环境

本机:Windows10 X64

需要的软件:V2ray客户端

b ...

本地搭建一个poc生成器

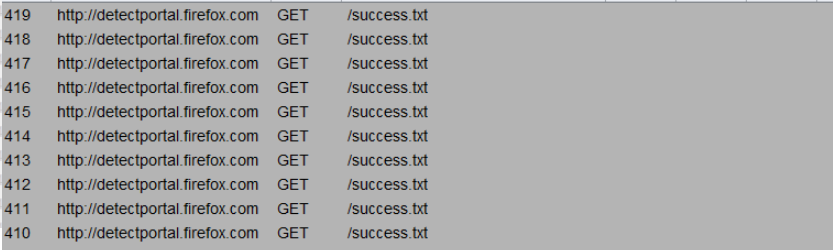

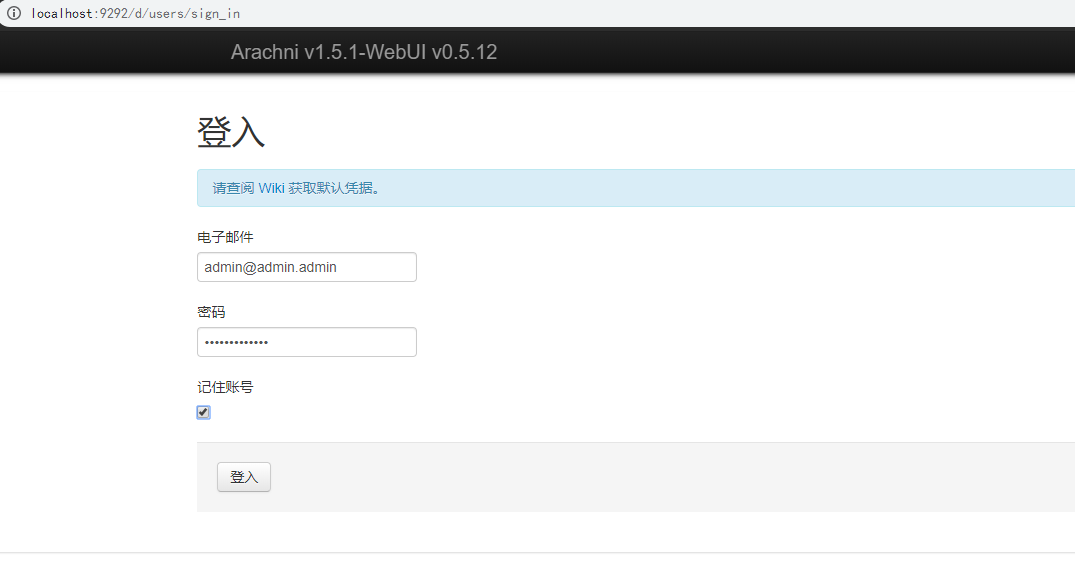

0x00 前言今天在网上意外看到一个在线的poc生成工具,传送门,界面如下

看到网址应该使用GitHub page来生成的,于是条件反射的觉得这个工具应该是开源的,so,复制xray-poc-generation到GitHub上搜一下看看,果然,和我猜测的一样,这个工具是开源的。

GitHub截 ...